Guide d'installation

Sécurité

En raison de problèmes de sécurité, il est fortement conseillé d'utiliser Squash TM 2.2.0 (ou 2.X.Y postérieure) ou toute version supérieure ou égale à 3.0.0

Cette page décrit comment installer un à un les composants de Squash DEVOPS.

Légende

† indique un composant commun à Squash AUTOM et Squash DEVOPS.

️‡ indique un composant Premium. Une vue d'ensemble des fonctionnalités Premium est disponible ici. Pour en bénéficier ou demander plus d'informations, consulter notre site ou nous contacter.

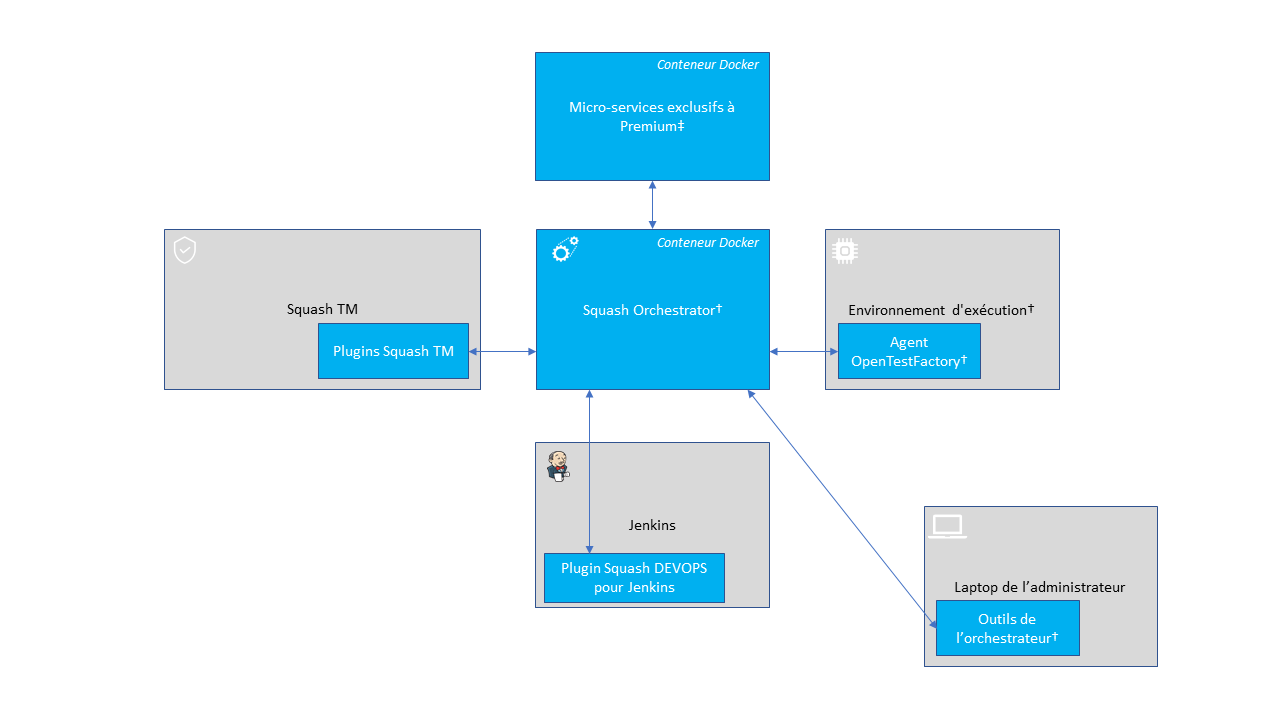

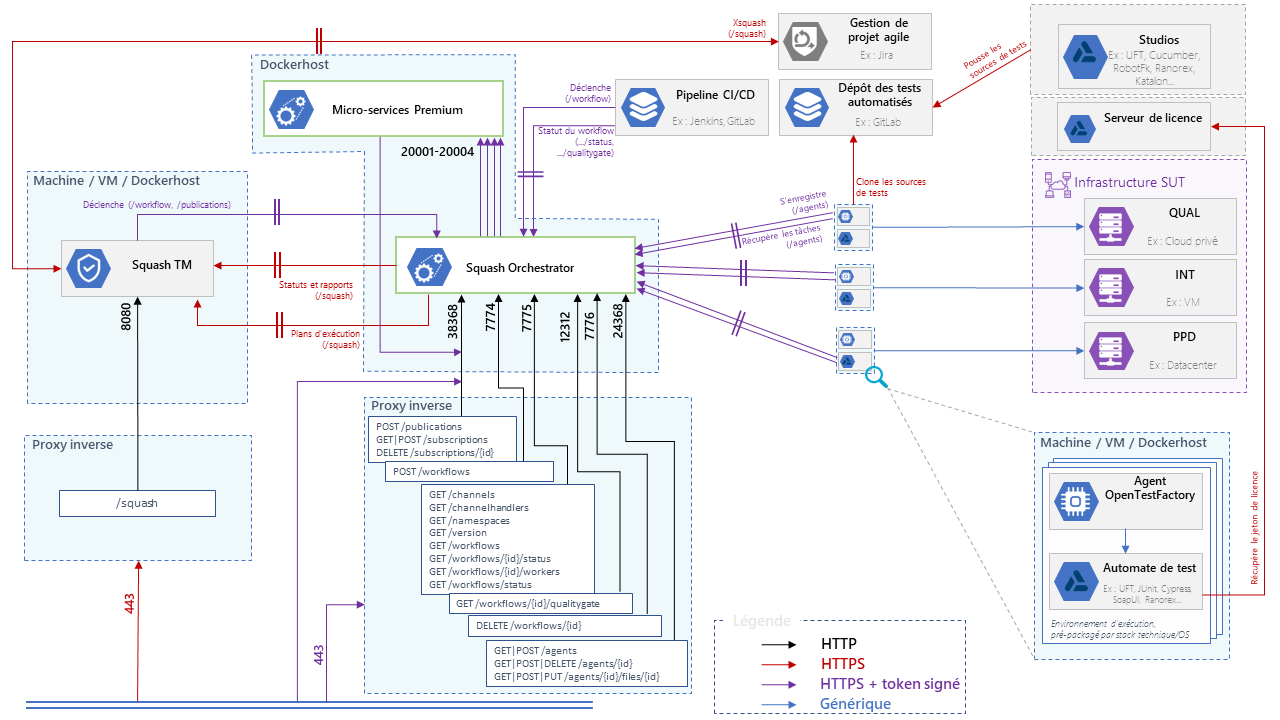

Diagrammes

Vue d'ensemble des composants de Squash AUTOM et Squash DEVOPS

Interconnexions

Squash Orchestrator†

Installation

L'installation de Squash Orchestrator consiste en le déploiement d'une image Docker. Elle contient l'ensemble des services nécessaires de l'OpenTestFactory Orchestrator et des services spécifiques Squash.

Pour récupérer la dernière version de l'image de Squash Orchestrator, la commande suivante est à exécuter :

docker pull squashtest/squash-orchestrator:4.3.0

Les préconisations pour dimensionner le conteneur Docker sont :

- CPU : 2

- RAM : 2 Go

- disque : prévoir la capacité de stocker les rapports d’exécution et leurs attachements pour une heure d'utilisation

Dépannage - Accessibilité de l'instance Squash TM

Vérifier que l'instance de Squash TM est accessible depuis Squash Orchestrator. Pour cela se mettre sur l'hôte Docker et exécuter la commande (en remplaçant https://squashtm.example.com/squash par l'URL de votre instance) :

curl https://squashtm.example.com/squash/isSquashAlive

Squash is Alive!

Usage

Configuration de l'image

La commande suivante permet de démarrer Squash Orchestrator en lui permettant d'utiliser un environnement d'exécution existant, avec auto-génération d'une clé approuvée (ce qui n'est pas recommandé dans un environnement de production, mais elle permet de mettre rapidement en place un orchestrateur pour expérimenter avec).

docker run -d \

--name orchestrator \

-p 7774:7774 \

-p 7775:7775 \

-p 7776:7776 \

-p 38368:38368 \

-p 24368:24368 \

-p 12312:12312 \

-e SSH_CHANNEL_HOST=the_environment_ip_or_hostname \

-e SSH_CHANNEL_USER=user \

-e SSH_CHANNEL_PASSWORD=secret \

-e SSH_CHANNEL_TAGS=ssh,linux,robotframework \

squashtest/squash-orchestrator:4.3.0

docker run -d ^

--name orchestrator ^

-p 7774:7774 ^

-p 7775:7775 ^

-p 7776:7776 ^

-p 38368:38368 ^

-p 24368:24368 ^

-p 12312:12312 ^

-e SSH_CHANNEL_HOST=the_environment_ip_or_hostname ^

-e SSH_CHANNEL_USER=user ^

-e SSH_CHANNEL_PASSWORD=secret ^

-e SSH_CHANNEL_TAGS=ssh,linux,robotframework ^

squashtest/squash-orchestrator:4.3.0

docker run -d `

--name orchestrator `

-p 7774:7774 `

-p 7775:7775 `

-p 7776:7776 `

-p 38368:38368 `

-p 24368:24368 `

-p 12312:12312 `

-e SSH_CHANNEL_HOST=the_environment_ip_or_hostname `

-e SSH_CHANNEL_USER=user `

-e SSH_CHANNEL_PASSWORD=secret `

-e SSH_CHANNEL_TAGS=ssh,linux,robotframework `

squashtest/squash-orchestrator:4.3.0

Cette commande expose les services suivants sur les ports correspondants :

- receptionnist (port 7774)

- observer (port 7775)

- killswitch (port 7776)

- eventbus (port 38368)

- agentchannel (port 24368)

- quality gate (port 12312)

Si vous ne prévoyez pas de déclarer des agents, le port 24368 peut ne pas être exposé. De la même manière, si vous ne prévoyez pas d'utiliser la quality gate, le port 12312 peut ne pas être exposé.

Configuration avec des clefs pré-générées

Hors expérimentation, il est recommandé de démarrer Squash Orchestrator en précisant une ou plusieurs clefs publiques qui seront utilisées pour valider les jetons authentifiant les requêtes entrantes.

Les commandes suivantes permettent de générer une paire de clef trusted_key.pem / trusted_key.pub (vous pouvez en générer plusieurs si vous le souhaitez) :

openssl genrsa -out trusted_key.pem 4096

openssl rsa -pubout -in trusted_key.pem -out trusted_key.pub

Si vos clefs publiques (*.pub) sont dans un répertoire public_keys, voici un exemple les rendant accessibles à l'orchestrateur (tous les fichiers dans ce répertoire seront accessibles à l'orchestrateur, n'y placez pas vos clefs privées) :

docker run ... \

-v /path/to/public_keys:/etc/squashtf \

...

docker run ... ^

-v d:\path\to\public_keys:/etc/squashtf ^

...

docker run ... `

-v d:\path\to\public_keys:/etc/squashtf `

...

Si vous ne prévoyez d'utiliser qu'une clef publique, vous pouvez la rendre accessible directement :

docker run ... \

-v /path/to/public_keys/trusted_key.pub:/etc/squashtf/trusted_key.pub \

...

docker run ... ^

-v d:\path\to\public_keys/trusted_key.pub:/etc/squashtf/trusted_key.pub ^

...

docker run ... `

-v d:\path\to\public_keys/trusted_key.pub:/etc/squashtf/trusted_key.pub `

...

Les jetons vérifiés par ces clefs auront un accès complet au namespace default. Ce comportement peut être modifié en modifiant la configuration de l'image.

Pour les détails sur le déploiement de Squash Orchestrator, vous pouvez vous reporter à la documentation de l'OpenTestFactory qui sert de base au Squash Orchestrator (le déploiement des deux orchestrateurs est similaire). Cette documentation détaille aussi les cas spécifiques d'un déploiement avec docker-compose ou avec Kubernetes.

Utilisation de certificats auto-signés

Une FAQ détaille comment utiliser Squash Orchestrator avec des certificats auto-signés.

Lancement de l'image en mode Premium‡

Dans le cas où

- vous disposez d'une licence Squash DEVOPS Premium et

- par conséquent, vous déployez la version Premium du plugin Squash TM Test Plan Retriever,

alors, vous devez démarrer Squash Orchestrator en mode Premium.

Pour cela, il faut ajouter le paramètre suivant dans la commande de démarrage de Squash Orchestrator : -e SQUASH_LICENCE_TYPE=premium.

docker run -d \

--name orchestrator \

-p 7774:7774 \

-p 7775:7775 \

-p 7776:7776 \

-p 38368:38368 \

-p 24368:24368 \

-p 12312:12312 \

-e SSH_CHANNEL_HOST=the_environment_ip_or_hostname \

-e SSH_CHANNEL_USER=user \

-e SSH_CHANNEL_PASSWORD=secret \

-e SSH_CHANNEL_TAGS=ssh,linux,robotframework \

-e SQUASH_LICENCE_TYPE=premium \

squashtest/squash-orchestrator:4.3.0

docker run -d ^

--name orchestrator ^

-p 7774:7774 ^

-p 7775:7775 ^

-p 7776:7776 ^

-p 38368:38368 ^

-p 24368:24368 ^

-p 12312:12312 ^

-e SSH_CHANNEL_HOST=the_environment_ip_or_hostname ^

-e SSH_CHANNEL_USER=user ^

-e SSH_CHANNEL_PASSWORD=secret ^

-e SSH_CHANNEL_TAGS=ssh,linux,robotframework ^

-e SQUASH_LICENCE_TYPE=premium ^

squashtest/squash-orchestrator:4.3.0

docker run -d `

--name orchestrator `

-p 7774:7774 `

-p 7775:7775 `

-p 7776:7776 `

-p 38368:38368 `

-p 24368:24368 `

-p 12312:12312 `

-e SSH_CHANNEL_HOST=the_environment_ip_or_hostname `

-e SSH_CHANNEL_USER=user `

-e SSH_CHANNEL_PASSWORD=secret `

-e SSH_CHANNEL_TAGS=ssh,linux,robotframework `

-e SQUASH_LICENCE_TYPE=premium `

squashtest/squash-orchestrator:4.3.0

Sinon, dans le cas où vous déployez la version Community du plugin Squash TM Test Plan Retriever, vous ne devez pas démarrer Squash Orchestrator en mode Premium.

Outils de l'orchestrateur†

Installation

Les outils de l'orchestrateur sont destinés à simplifier l'exploitation de ce dernier. Ils peuvent être installés sur n'importe quelle machine d'où on veut pouvoir administrer l'orchestrateur.

Ils requièrent Python 3.8 ou supérieur. Ils fonctionnent sur un environnement Linux, macOS ou Windows.

Afin d'installer ces outils depuis PyPI, la commande suivante est à exécuter :

pip install --upgrade opentf-tools

Aperçu des capacités des outils

-

opentf-readyattend que l'orchestrateur soit prêt à accepter les workflows. -

opentf-doneattend que l'orchestrateur puisse être arrêté en toute sécurité (c'est-à-dire qu'il n'a plus de tâches en attente). -

opentf-ctlpeut être utilisé pour- démarrer / suivre / arrêter un workflow

- générer un jeton signé

- lister les agents

- générer / modifier un fichier de configuration

- …

Génération d'un jeton signé

Les requêtes à destination de Squash Orchestrator doivent être associées à des jetons signés.

Étant donné une clef privée trusted_key.pem dans le répertoire courant, la commande suivante permet de générer un jeton signé qui sera reconnu par l'orchestrateur s'il connaît la clef publique correspondante :

opentf-ctl generate token using trusted_key.pem

Please specify an algorithm (RS512 if unspecified):

The specified algorithm is: RS512

Please enter the issuer (your company or department): acme

Please enter the subject (you or the person you are making this token for): charlie

The signed token is:

ey...

Détails

Une description complète des outils est disponible dans la documentation d'OpenTestFactory.

Agent OpenTestFactory†

Installation

L'agent OpenTestFactory est une application Python à installer sur un environnement d'exécution de tests automatisés. Il requiert Python 3.7 ou supérieur. Il fonctionne sur un environnement Linux, macOS ou Windows.

L'agent se présente comme un simple script. Il possède seulement une dépendance, vers la librairie Python requests (elle sera installée si elle n'est pas déjà présente sur l'environnement d'exécution).

Afin d'installer l'agent depuis PyPI, la commande suivante est à exécuter :

pip install --upgrade opentf-agent

Vous pouvez vérifier l'installation en exécutant la commande suivante :

opentf-agent --help

Usage

Résumé

$ opentf-agent --help

usage: opentf-agent [-h] --tags TAGS --host HOST [--port PORT] [--path_prefix PATH_PREFIX] [--token TOKEN] [--encoding ENCODING] [--script_path SCRIPT_PATH] [--workspace_dir WORKSPACE_DIR] [--name NAME] [--polling_delay POLLING_DELAY] [--liveness_probe LIVENESS_PROBE] [--retry RETRY] [--debug]

OpenTestFactory Agent

optional arguments:

-h, --help show this help message and exit

--tags TAGS a comma-separated list of tags (e.g. windows,robotframework)

--host HOST target host with protocol (e.g. https://example.local)

--port PORT target port (default to 24368)

--path_prefix PATH_PREFIX

target context path (default to no context path)

--token TOKEN token

--encoding ENCODING encoding on the console side (defaults to utf-8)

--script_path SCRIPT_PATH

where to put temporary files (defaults to current directory)

--workspace_dir WORKSPACE_DIR

where to put workspaces (defaults to current directory)

--name NAME agent name (defaults to "test agent")

--polling_delay POLLING_DELAY

polling delay in seconds (default to 5)

--liveness_probe LIVENESS_PROBE

liveness probe in seconds (default to 300 seconds)

--retry RETRY how many time to try joining host (default to 5,

0 = try forever)

--debug whether to log debug informations.

Exemple

En considérant qu'un Squash Orchestrator est lancé sur orchestrator.example.com, avec un jeton stocké dans la variable d'environnement TOKEN, la commande suivante enregistre l'environnement d'exécution Windows et recevra les commandes ciblant windows et/ou robotframework :

chcp 65001

opentf-agent --tags windows,robotframework --host http://orchestrator.example.com/ --token %TOKEN%

L'agent contactera l'orchestrateur toutes les 5 secondes, et exécutera les commandes réceptionnées.

La commande chcp configure la console en Unicode. Il s'agit d'une spécificité Windows. Cette configuration peut être nécessaire suivant le framework de test disponible sur l'environnement d'exécution.

Détails

Une description complète de l'agent est disponible dans la documentation d'OpenTestFactory.

Environnements d'exécution†

Certaines technologies de test nécessitent que des composants particuliers soient installés dans l'environnement d'exécution, ceux-ci sont indiqués dans les pages décrivant les spécificités de chaque technologie.

Plugins Squash TM

Installation

Pour l’installation des plugins Squash TM, merci de vous reporter au protocole d’installation d’un plugin Squash TM.

| Plugin | Version de Squash TM | Version compatible du plugin | Télécharger la dernière version Community | Télécharger la dernière version Premium‡ |

|---|---|---|---|---|

| Result Publisher† | Attention Result Publisher Premium fait partie de l'offre Squash AUTOM Premium‡. |

|||

| 2.2.0, ou 2.X.Y postérieure | 2.2.X | 2.2.0 : .tar.gz ou .zip | 2.2.0 : .tar.gz ou .zip | |

| 3.0.0, ou 3.X.Y postérieure | 3.0.X | 3.0.0 : .tar.gz ou .zip | 3.0.0 : .tar.gz ou .zip | |

| 4.0.0, ou 4.0.X postérieure | 4.0.X | 4.0.0 : .tar.gz ou .zip | 4.0.0 : .tar.gz ou .zip | |

| 4.1.0, ou 4.X.Y postérieure | 4.1.X | 4.1.0 : .tar.gz ou .zip | 4.1.0 : .tar.gz ou .zip | |

| 5.0.0, ou 5.X.Y postérieure | 5.0.X | 5.0.0 : .tar.gz ou .zip | 5.0.0 : .tar.gz ou .zip | |

| Test Plan Retriever | Attention Test Plan Retriever Premium nécessite de démarrer Squash Orchestrator en mode Premium, voir ici. |

|||

| 2.2.0, ou 2.X.Y postérieure | 2.0.X | 2.0.0 : .tar.gz ou .zip | 2.0.0 : .tar.gz ou .zip | |

| 3.0.0, ou 3.X.Y postérieure | 3.0.X | 3.0.0 : .tar.gz ou .zip | 3.0.0 : .tar.gz ou .zip | |

| 4.0.0, ou 4.X.Y postérieure | 4.0.X | 4.0.0 : .tar.gz ou .zip | 4.0.0 : .tar.gz ou .zip | |

| 5.0.0, ou 5.X.Y postérieure | 5.0.X | 5.0.0 : .tar.gz ou .zip | 5.0.0 : .tar.gz ou .zip |

Configuration de Squash TM

Attention

Squash DEVOPS nécessite que l'URL publique de Squash TM soit définie (voir la documentation de Squash TM).

Plugin pour Jenkins

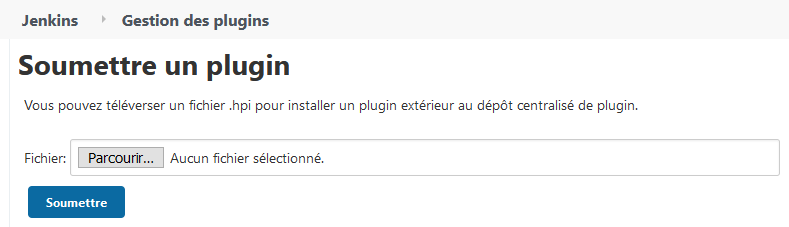

Installation

Le plugin est sous la forme d’un fichier .hpi (opentestfactory-orchestrator-2.1.0.hpi) librement téléchargeable.

Pour l’installation, soumettez le plugin depuis l’onglet Avancé de l’écran de gestion des plugins de Jenkins :

Compatibilité du plugin

Ce plugin est compatible avec une version 2.357 ou supérieure de Jenkins.

Version de Java

Les versions 2.0.0 et ultérieures du Plugin pour Jenkins nécessitent Java 11 qui est également requis pour Jenkins 2.357 ou ultérieur (voir l'annonce de Jenkins). Cela signifie que

- si vous utilisez Jenkins version 2.357 ou ultérieure, vous devez utiliser le Plugin pour Jenkins 2.0.0 ou ultérieur ;

- sinon, vous devez utiliser une version 1.x.y du Plugin pour Jenkins (qui est compatible avec les versions Jenkins de 2.164.1 jusqu'à 2.356) ; la dernière telle version, opentestfactory-orchestrator-1.4.0.hpi, est téléchargeable ici.